cara membobol mikrotik

Selama beberapa bulan ini semakin banyak trik internet gratis yang menyebar luas lewat internet. Entah itu lewat mobile broadband atau membobol warnet hotspot yang sudah saya bahas. Tidak cukup itu saja, kali ini ada lagi trik internet gratis yaitu dengan membobol hotspot mikrotik. Sebenarnya cara ini sudah lama digunakan, tetapi karena baru saja saya praktekan maka saya tulis langkah-langkah membobol hotspot mikrotik-nya.

Pertama-tama, kita harus ingat biasanya kalau kita terhubung dengan hotspot mikrotik maka kita akan dihadapkan dengan menu mikrotik login sebelum kita bisa browsing. Biasanya ini terjadi di kampus-kampus yang menyediakan hotspot fakultas atau di kantor. Tentunya kala itu kita tidak berpikir bagaimana cara hack hotspot mikrotik tersebut.

Cara ini adalah untuk mem-by pass mikrotik login, sebenarnya lebih tepat kalau disebut cloning client. Intinya kita tidak harus login dulu untuk bisa browsing, karena target sudah login. Kita sebagai clone-nya jadi tidak perlu login. Trik ini hanya bisa jalan selama client yang kita clone masih terhubung ke hotspot.

Ini dia langkah-langkah membobol hotspot mikrotik :

1. Download Netcut terlebih dahulu, program ini untuk mengetahui MAC address yang terhubung dengan kita.

2. Koneksikan komputer kita dengan hotspot mikrotik

3. Jalankan program Netcut

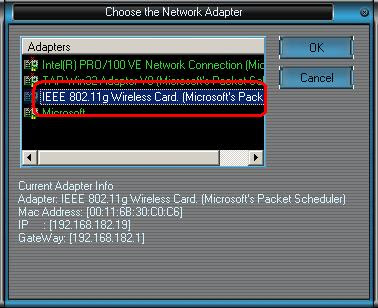

4. Pilih LAN Card / NIC yang kita gunakan dengan mengklik menu Choice NetCard

5. Kemudian klik OK kembali ke layar utama, pilih salah satu network yang terkoneksi. Yang jelas bukan network kita atau network server.

6. Salin IP address dan MAC address, bisa juga dengan mengklik PrintTable kemudian blok dan copy paste ke notepad untuk langkah selanjutnya.

7. Setelah dipaste di notepad langkah selanjutnya edit nilai MAC address, pada contoh ini [00:26:5E:60:81:1C]. Hilangkan tanda [:] sehingga menjadi 00265E60811C. Nilai ini yang akan kita gunakan untuk merubah MAC address kita.

8. Selanjutnya kita disable dulu wireless LAN kita. Kemudian buka properties wireless LAN dan ubah nilai Local Administration MAC Network, default kosong. Isi dengan nilai tadi, pada contoh ini 00265E60811C

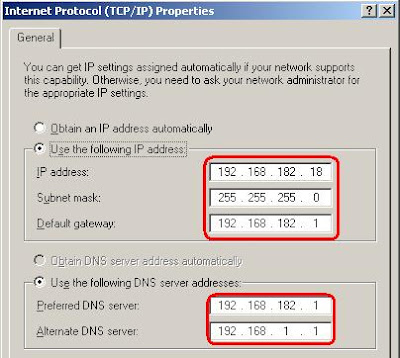

9. Kemudian kita set IP wireless LAN kita dengan IP yang sama yaitu 192.168.182.18 dan isi juga DNS server address.

Untuk DNS server address bisa dicek sebelum kita merubah MAC dan IP. Jadi waktu pertama kali kita terhubung ke hotspot, dengan cara mengetik perintah dari command prompt

C:\>ipconfig/all

Show other source links

Show other source links

http://img87.imageshack.us/img87/5862/image1an1.gif

http://img87.imageshack.us/img87/5862/image1an1.gif http://img110.imageshack.us/img110/6218/image2ie0.gif

http://img110.imageshack.us/img110/6218/image2ie0.gif http://img98.imageshack.us/img98/9617/image3cr0.gif

http://img98.imageshack.us/img98/9617/image3cr0.gif http://img134.imageshack.us/img134/633/image4hx4.gif

http://img134.imageshack.us/img134/633/image4hx4.gif http://img139.imageshack.us/img139/83/image5oa7.gif

http://img139.imageshack.us/img139/83/image5oa7.gif http://img509.imageshack.us/img509/6449/image6fu0.gif

http://img509.imageshack.us/img509/6449/image6fu0.gif http://img527.imageshack.us/img527/6543/image7go9.gif

http://img527.imageshack.us/img527/6543/image7go9.gif http://img507.imageshack.us/img507/5774/image8wn8.gif

http://img507.imageshack.us/img507/5774/image8wn8.gif http://img150.imageshack.us/img150/5784/image9qo1.gif

http://img150.imageshack.us/img150/5784/image9qo1.gif http://img404.imageshack.us/img404/1214/image10vr1.gif

http://img404.imageshack.us/img404/1214/image10vr1.gif http://img412.imageshack.us/img412/3808/image11pc0.gif

http://img412.imageshack.us/img412/3808/image11pc0.gif http://img100.imageshack.us/img100/4658/image12du2.gif

http://img100.imageshack.us/img100/4658/image12du2.gif http://img145.imageshack.us/img145/7793/image14zg9.gif

http://img145.imageshack.us/img145/7793/image14zg9.gif http://img412.imageshack.us/img412/4403/image15jc7.gif

http://img412.imageshack.us/img412/4403/image15jc7.gif http://img264.imageshack.us/img264/7575/image16kn8.gif

http://img264.imageshack.us/img264/7575/image16kn8.gif

Mungkin Anda pernah mengalami masalah dengan proteksi password pada suatu file terutama file RAR dan ZIP. Bisa saja Anda lupa dengan password-nya atau Anda pernah men-download file-nya dari salah satu situs di internet dan Anda tidak diberitahu password-nya. Saya menemukan aplikasi yang dapat digunakan untuk menjebol password RAR dan ZIP.

Mungkin Anda pernah mengalami masalah dengan proteksi password pada suatu file terutama file RAR dan ZIP. Bisa saja Anda lupa dengan password-nya atau Anda pernah men-download file-nya dari salah satu situs di internet dan Anda tidak diberitahu password-nya. Saya menemukan aplikasi yang dapat digunakan untuk menjebol password RAR dan ZIP. Agar lebih jelas, saya akan menjelaskan cara penggunaannya. Untuk memulai menjebol password, klik tombol Rar-Archiv atau Anda juga bisa drag dan drop file RAR yang diproteksi ke aplikasi tersebut. Menu Passwortliste digunakan untuk menambahkan data password agar proses dapat berjalan lebih efektif.

Agar lebih jelas, saya akan menjelaskan cara penggunaannya. Untuk memulai menjebol password, klik tombol Rar-Archiv atau Anda juga bisa drag dan drop file RAR yang diproteksi ke aplikasi tersebut. Menu Passwortliste digunakan untuk menambahkan data password agar proses dapat berjalan lebih efektif.